Защита Спутниковой Связи

Архитектура решения: эшелонированная защита спутниковой связи морских судов

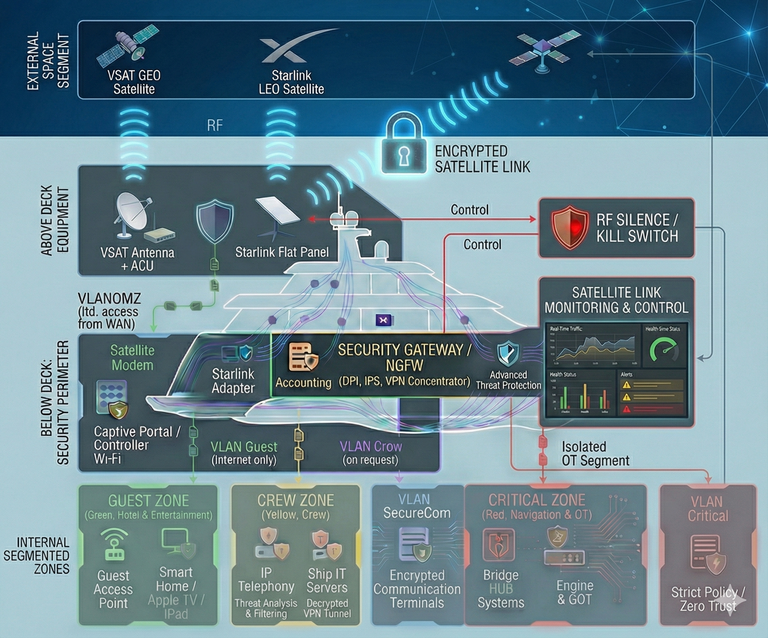

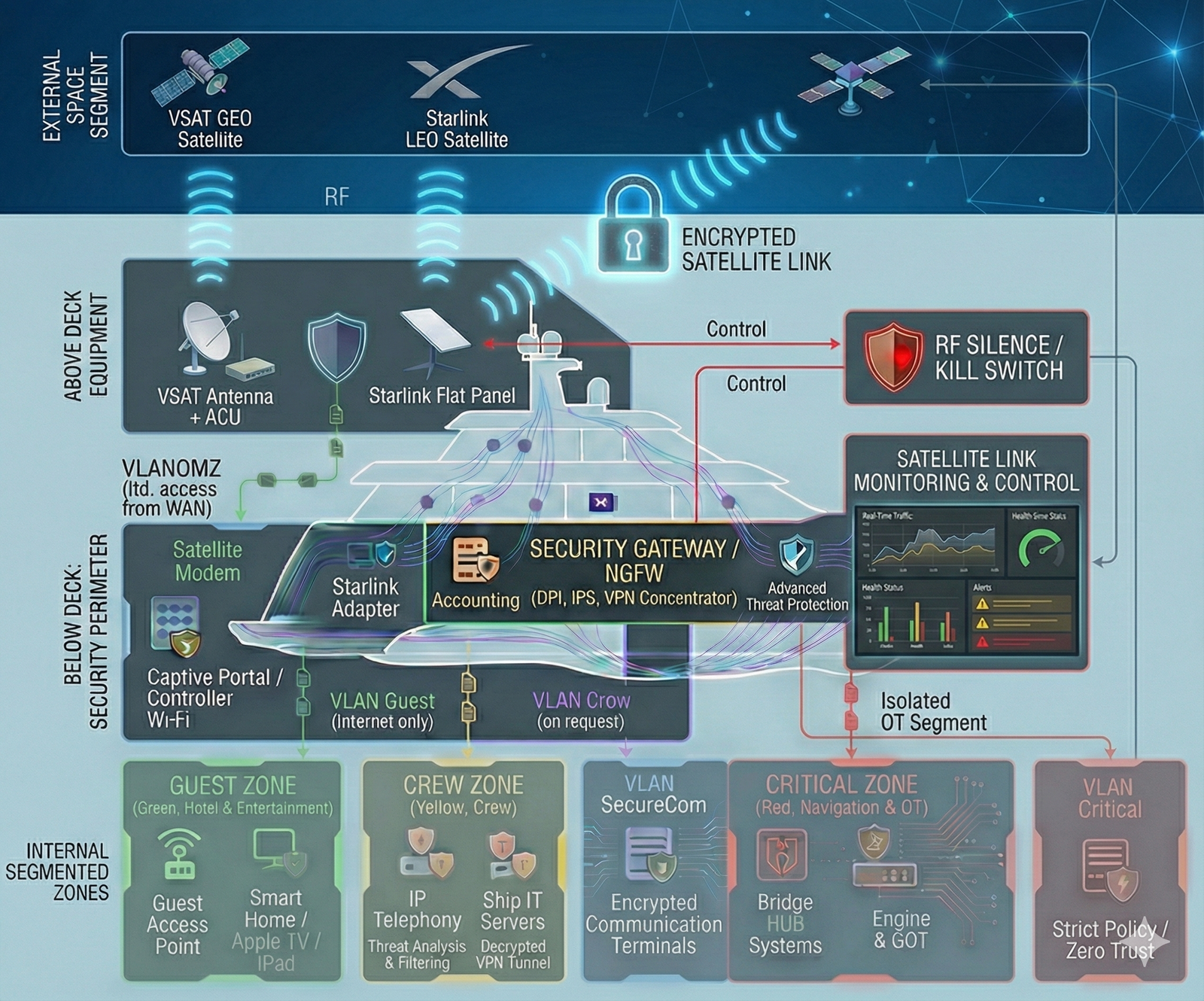

Схема решения строится на принципе эшелонированной обороны (Defense-in-Depth), где спутниковый канал рассматривается как недоверенная внешняя среда (Untrusted WAN). В современной морской индустрии спутниковая связь является критически важной для управления судном, связи «судно—берег» и поддержки операций, но одновременно выступает одним из основных векторов киберугроз. Поэтому защитная архитектура внедряется в разрыв между спутниковым оборудованием и судовой локальной сетью.

Ключевые архитектурные элементы

- Терминация спутникового канала (Satellite Link Termination): Входящий сигнал от BDE (Below Deck Equipment — спутниковых модемов VSAT или терминалов Starlink/LEO) не попадает напрямую в сеть. Первой точкой входа является специализированный Пограничный шлюз безопасности (Security Gateway / NGFW). Это «цифровая переборка», отделяющая внешнее радиооборудование от внутренней IT/OT-среды судна.

- Криптографический шлюз (VPN Concentrator): Весь служебный и критический трафик (связь с береговым офисом, телеметрия, удаленный доступ подрядчиков/вендоров и классификационных обществ) инкапсулируется в защищенные VPN-туннели (IPsec/SSL) с использованием современных алгоритмов шифрования. Терминация и расшифровка этих туннелей происходит исключительно на контролируемом шлюзе на борту, а не на конечном устройстве пользователя, что снижает риски атак типа Man-in-the-Middle в радиоканале.

- Сегментированная маршрутизация (Segmented Routing): После прохождения инспекции на шлюзе трафик строго маршрутизируется только в соответствующий изолированный сегмент сети (VLAN). «Открытый» интернет-трафик (например, через LEO) допускается только в пассажирские/гостевые зоны, тогда как защищенный канал (например, VSAT + корпоративный VPN) может иметь доступ к операционным зонам экипажа. Прямой доступ из спутникового канала в критические зоны (OT/Навигация/Управление судном) физически и логически заблокирован.

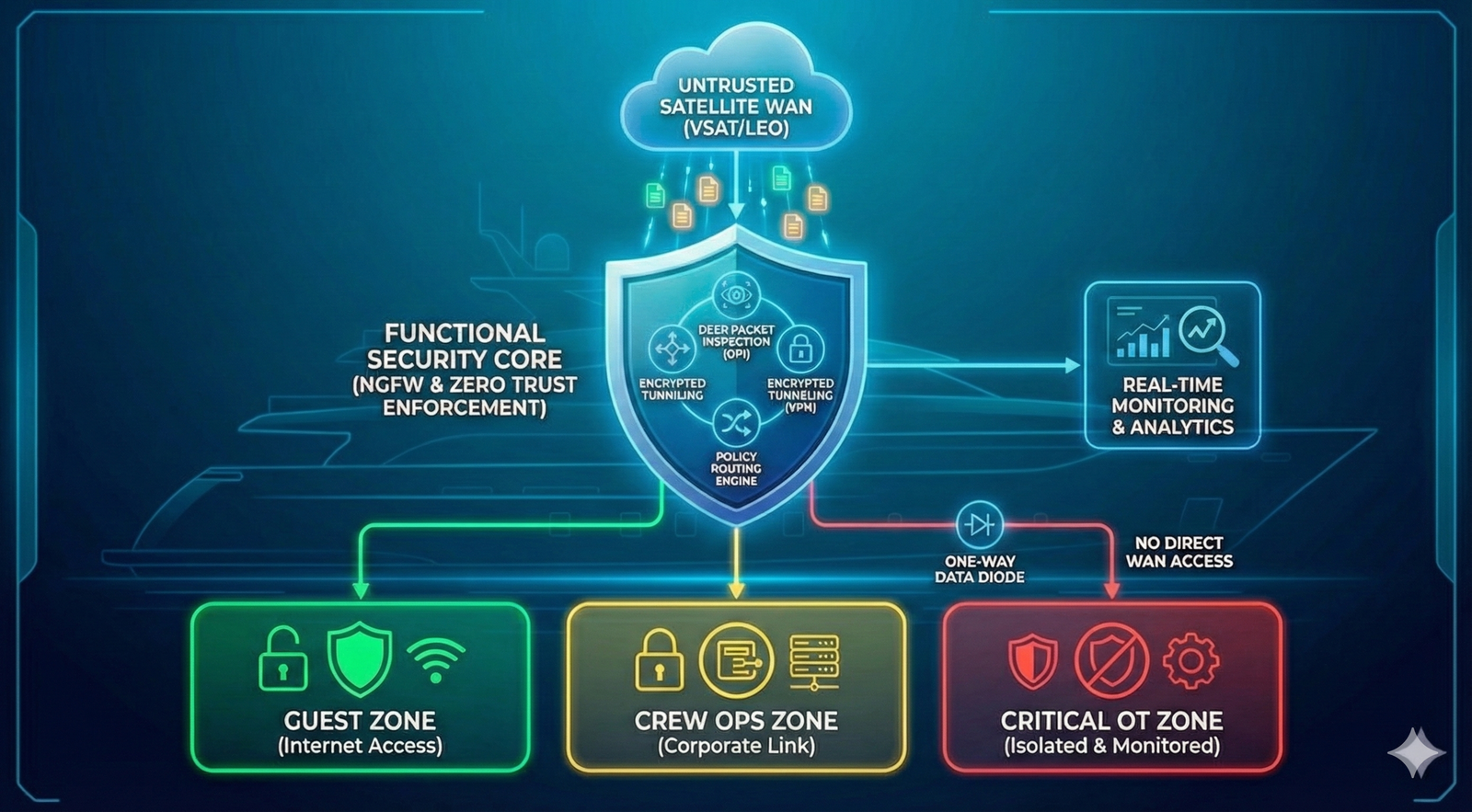

Функциональная архитектура: защищенный спутниковый шлюз морского судна

Представленная схема описывает алгоритм работы системы Secure Satellite Integration. Решение обеспечивает безопасную агрегацию спутниковых каналов (VSAT/LEO) и их контролируемую «стерилизацию» перед подачей во внутреннюю сеть морского судна, реализуя принцип «Нулевого доверия» к внешним каналам связи. В контексте безопасности мореходства это означает: ни один внешний канал не считается безопасным по умолчанию, а любая передача данных проходит проверку и принудительное разделение по зонам.

1. Внешний сегмент и управление излучением (RF Layer)

На физическом уровне система управляет взаимодействием с космическим сегментом, рассматривая радиоэфир как потенциально враждебную среду, в том числе с точки зрения попыток перехвата, помех и наведения угроз по радиопризнакам.

- Мультиорбитальная агрегация: Одновременная работа с геостационарными (VSAT GEO) и низкоорбитальными (Starlink LEO) спутниками обеспечивает резервирование каналов, балансировку нагрузки и устойчивость судовой связи «судно—берег».

- RF Silence / Kill Switch (контур радиомолчания): Выделенный аппаратный модуль RF Control Logic. Позволяет оператору мгновенно обесточить передающие тракты антенн. Это снижает радиозаметность и исключает передачу данных по радиоканалу в критических ситуациях (например, при инциденте безопасности, подозрении на компрометацию или по требованиям процедур).

2. Периметр безопасности (Security Gateway Layer)

Центральный узел обработки данных («Below Deck Security Perimeter»), где выполняется логическая очистка трафика и применение политик доступа до попадания данных в судовую IT/OT-среду.

- Шлюз безопасности (NGFW): Единая точка входа для всех спутниковых модемов. Трафик не маршрутизируется напрямую, а терминируется на шлюзе для анализа, фильтрации и контроля сессий.

- VPN Concentrator (концентратор шифрования): Терминация и расшифровка входящих VPN-туннелей выполняются здесь. Это позволяет инспектировать содержимое защищенных пакетов на наличие вредоносного ПО и недопустимых действий до того, как трафик попадет к пользователям или системам (контроль угроз внутри шифрованного трафика).

- DPI & IPS (глубокая инспекция): Система предотвращения вторжений анализирует заголовки и содержимое пакетов, блокируя попытки эксплуатации уязвимостей, управление вредоносной инфраструктурой и аномальные команды на ранней стадии.

3. Сегментация и распределение (Internal Zones Layer)

После очистки трафик строго распределяется по изолированным виртуальным сетям (VLAN) в зависимости от политик безопасности и эксплуатационных ролей. Это предотвращает боковое распространение угроз и защищает критические судовые функции.

- GUEST ZONE (зеленая зона): Доступ пассажиров/гостей в Интернет и к мультимедиа. Трафик изолирован от судовых систем управления и операционных сетей.

- CREW ZONE (желтая зона): Служебная сеть для операций экипажа и судовых сервисов. Имеет доступ к корпоративным ресурсам через проверенные VPN-туннели и политики минимально необходимого доступа.

- CRITICAL ZONE (красная зона): Сегмент навигации и OT (Operational Technology). Доступ в Интернет здесь заблокирован или строго ограничен белыми списками (Whitelisting) и однонаправленными механизмами обмена, что снижает риск дистанционного воздействия на критические судовые системы.